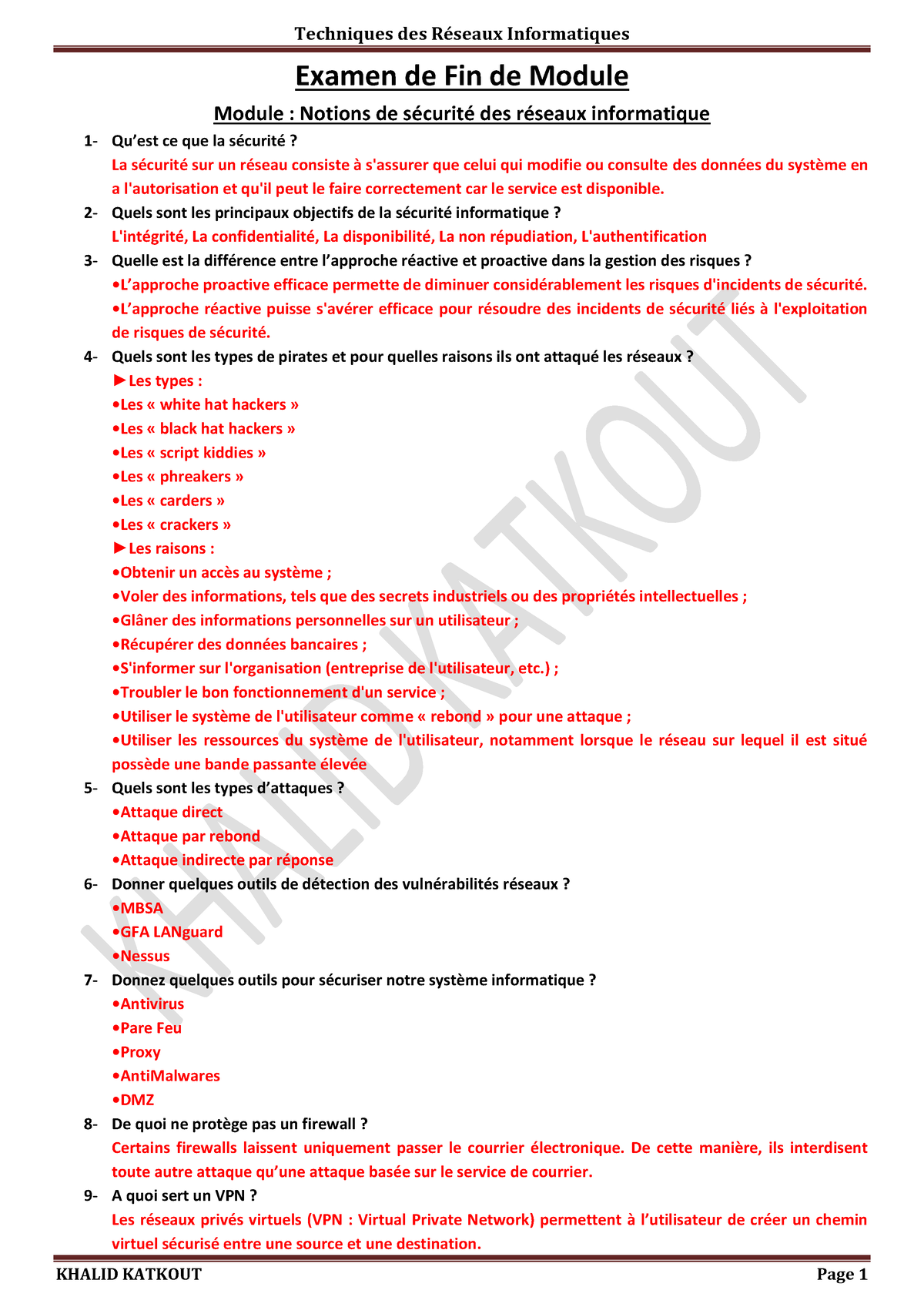

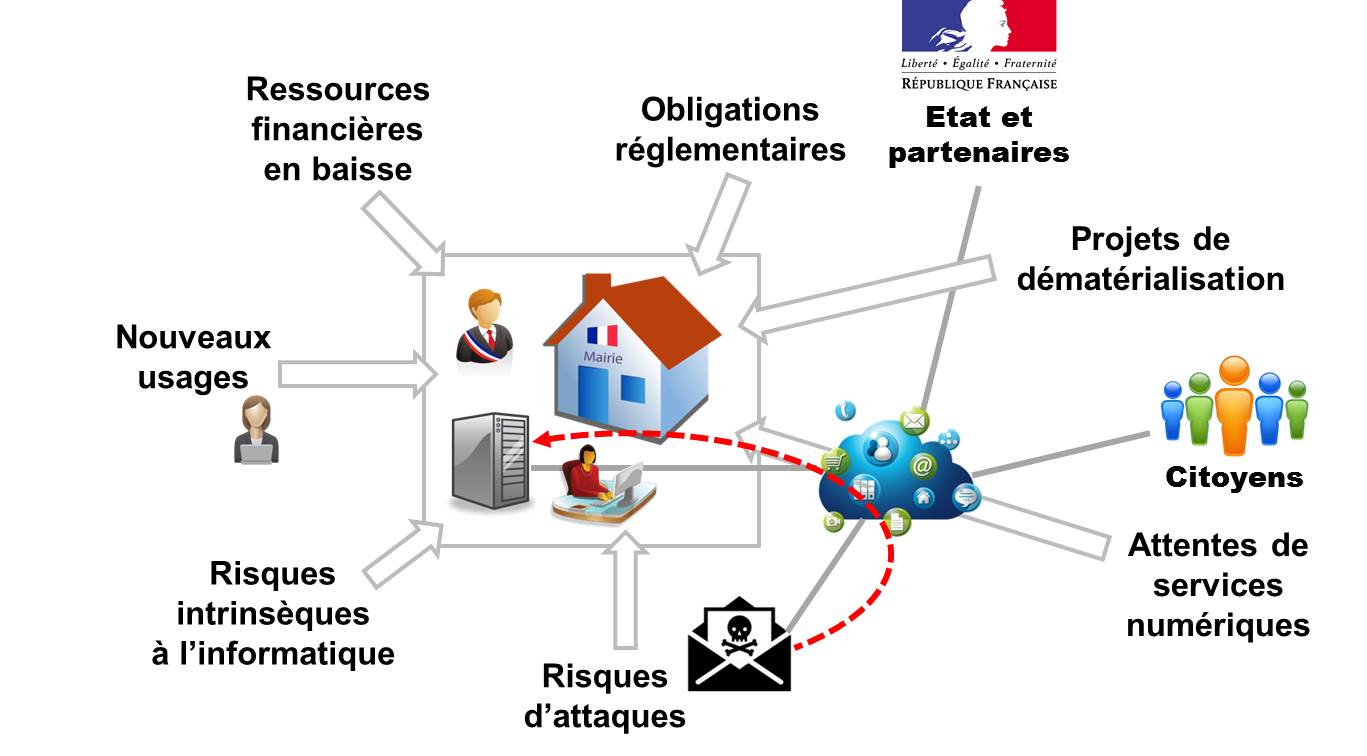

RÉCAPITULATIF DES ENJEUX ET DE LA MISE EN PLACE D'UNE POLITIQUE DE SÉCURITÉ DANS UN RÉSEAU INFORMATIQUE

Memoire Online - Etude, conception et mise en ?uvre d?un systeme de surveillance par detection d?intrusion dans un reseau informatique (cas de la banque finca) - Donatien BANYISHAYI NKITABUNGI

PDF) Audit et Sécurité Informatique d'un Réseau Local D'entreprise Elaboré par MEMOIRE UNIVERSITE VIRTUELLE DE TUNIS Encadré par | Gam OD - Academia.edu

Amazon.fr - Tableaux de bord de la sécurité réseau: Offre exceptionnelle sur le site Web du livre ! Une suite de logiciels gratuits de vérification des configurations réseau et de calcul de

Tout sur la sécurité informatique - Livre et ebook Bureautique et logiciels de Jean-François Pillou - Dunod

![PDF] Cours Sécurité informatique cours et formation gratuit PDF] Cours Sécurité informatique cours et formation gratuit](https://www.bestcours.com/documents/covers/0154-formation-securite-informatique.pdf.png)